On voit souvent des appareils communiquer entre eux via le Wi-Fi, le Bluetooth, Zigbee, LoRa et les réseaux cellulaires. Ces protocoles de communication IoT permettent aux appareils de se connecter et de partager des données rapidement et en toute sécurité. De nombreux systèmes intelligents utilisent MQTT, CoAP, HTTP et MQTT-SN pour envoyer des informations. Ces protocoles offrent des moyens standardisés d'envoyer des messages, de protéger vos données et de faciliter la coordination de l'ensemble. Vous trouverez leurs principales caractéristiques dans le tableau ci-dessous :

Passerelle | Description | Fonction primaire |

|---|---|---|

MQTT | Léger, publication-abonnement pour les réseaux à faible bande passante | Livraison fiable des messages avec une bande passante minimale |

HTTP | Commun pour le transfert de données Web | Communication entre l'appareil et le serveur |

CoAP | Pour les appareils à faible consommation et à faible consommation | Communication réseau interactive à faible consommation d'énergie |

DDS | Middleware pour la connectivité centrée sur les données | Échanges de données en temps réel et évolutifs |

WebSocket | Duplex intégral sur TCP unique | Interaction appareil-serveur en temps réel |

AMQP | Norme ouverte pour la transmission de messages | Messagerie fiable et robuste |

XMPP | Communication et échange de données en temps réel | Rétroaction immédiate et interactivité |

OPC UA | Communication industrielle de machine à machine | Échange de données industrielles sécurisé et fiable |

Il est essentiel de comprendre le fonctionnement de ces protocoles pour tirer le meilleur parti de l'IoT et exploiter les données afin de prendre des décisions éclairées. Des entreprises comme Arshon Technology sont à l'avant-garde en améliorant l'intégration et la sécurité des protocoles.

Protocoles de communication IoT

Protocoles de communication IoT courants

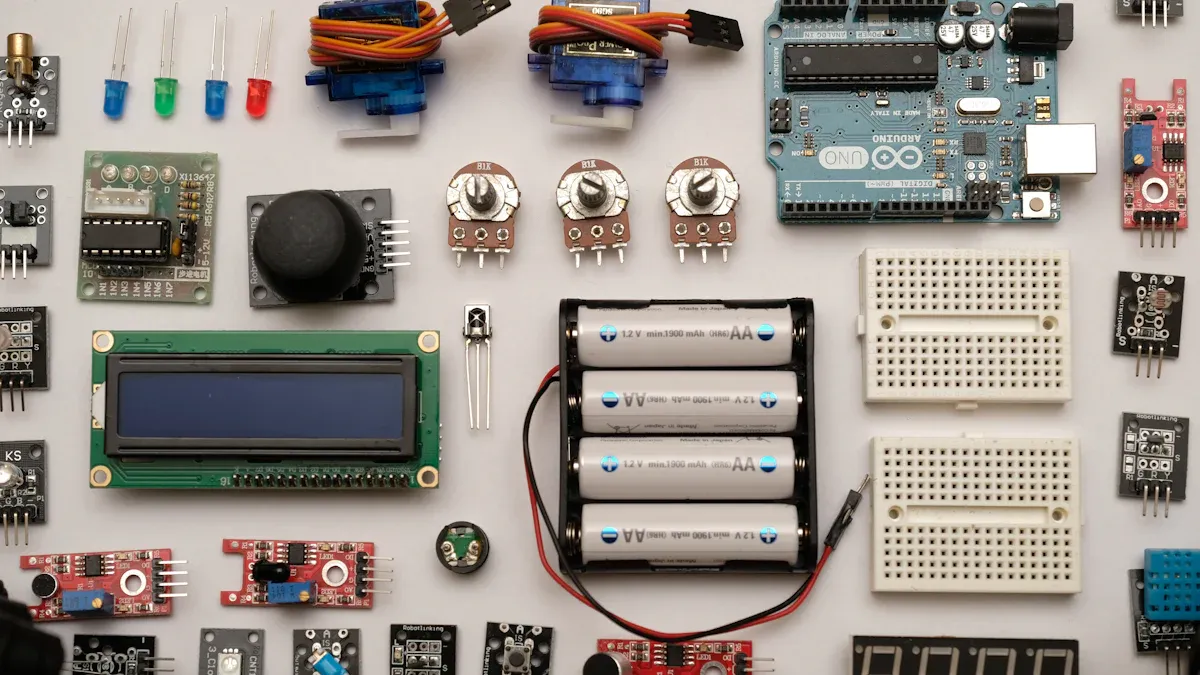

De nombreux appareils utilisent différents protocoles pour partager des donnéesCes protocoles permettent aux capteurs, aux machines et aux ordinateurs de se connecter dans des systèmes intelligents. Comprendre ces protocoles vous aidera à choisir la meilleure façon pour vos appareils de communiquer.

Voici un tableau qui présente les principales caractéristiques et détails techniques des protocoles de communication IoT populaires :

Passerelle | Caractéristiques | Spécifications techniques |

|---|---|---|

MQTT | Fonctionne bien dans les endroits à faible bande passante et aux ressources limitées | Utilise TCP/IP, nécessite une configuration de connexion |

CoAP | Idéal pour les petits appareils et les réseaux simples | Utilise UDP, possède un petit en-tête, aucune connexion nécessaire |

AMQP | Gère les messages dans les files d'attente pour la communication asynchrone | Flexible pour l'IoT, prend en charge la mise en file d'attente des messages |

XMPP | Utilise XML, démarré pour la messagerie instantanée | Frais généraux plus élevés, pas pour les appareils à mémoire limitée |

WebSocket | Permet une communication bidirectionnelle en temps réel | Établit une connexion, faible surcharge après la configuration |

DDS | Prend en charge la communication peer-to-peer en temps réel | Utilise la publication/l'abonnement, efficace pour les systèmes distribués |

OPC UA | Gère des modèles et des types de données complexes | Avancé, adapté aux applications industrielles |

Chaque protocole possède ses propres fonctionnalités. MQTT et CoAP permettent une communication simple et rapide. AMQP et DDS permettent d'envoyer des messages même si le réseau n'est pas parfait. OPC UA est un atout majeur pour les usines, car il gère de nombreux types de données.

Astuce : pour aider vos appareils à fonctionner ensemble, choisir le bon protocoleMQTT et CoAP sont plus adaptés aux petits capteurs. OPC UA est adapté aux grosses machines d'usine.

Ces protocoles permettent aux appareils de partager des données de manière sûre et fiable. AMQP utilise le routage des messages et prend en charge le chiffrement avec TLS. MQTT fonctionne sur TCP/IP, ce qui est utile lorsque les réseaux sont instables. DDS permet aux appareils de partager des données directement, accélérant ainsi le processus. OPC UA assure un échange de données sûr et fiable dans les usines.

L'utilisation de ces protocoles permet d'éviter des problèmes tels que la perte de messages ou la perte de données. Elle garantit également que votre système respecte les normes IoT, essentielles à la sécurité et à la collaboration.

Couches de protocole

Il est important de comprendre le fonctionnement des couches de protocole dans l'IoT. Chaque couche a une fonction et, ensemble, elles aident les appareils à collecter, envoyer et exploiter les données.

Voici un tableau qui montre les principales couches de protocole dans la communication IoT :

Couche | Fonction |

|---|---|

Couche de détection | Collecte des données à partir de capteurs et d'actionneurs |

Couche de réseau | Connecte les appareils à l'aide de protocoles réseau tels que le WiFi, le Bluetooth et les réseaux cellulaires |

Couche de traitement des données | Analyse et gère les données des appareils IoT |

Couche d'application | Vous permet de contrôler les appareils et de voir les données via des applications et des tableaux de bord |

La couche de détection collecte les informations. La couche réseau transfère les données entre les appareils. La couche de traitement des données vous aide à comprendre les données. La couche application vous permet de contrôler les appareils et d'afficher les résultats.

Ces couches peuvent être comparées au modèle OSI et à la pile TCP/IP. Le modèle OSI comporte sept couches, tandis que la pile TCP/IP en comporte quatre. Ces deux modèles facilitent l'organisation des tâches de communication. La pile TCP/IP est plus utile pour les systèmes IoT réels.

Les protocoles de la couche application dans l’IoT correspondent aux couches supérieures du modèle OSI.

Les protocoles de couche réseau gèrent les connexions et le déplacement des données.

La couche de détection est spécifique à l’IoT et collecte des données.

Comprendre comment ces couches interagissent vous aide à concevoir de meilleurs systèmes IoT. Vous vous assurez que les appareils utilisent les protocoles appropriés et respectent les normes. Cela permet de créer des systèmes sûrs, fiables et faciles à gérer.

Applications et cas d'utilisation

Maintenance Prédictive

La maintenance prédictive est aujourd'hui utilisée dans de nombreux secteurs. Elle permet d'éviter les pannes inopinées des machines et d'en assurer le bon fonctionnement. Protocoles de communication IoT Permettent de collecter des données en temps réel à partir de capteurs. Ces protocoles transmettent des informations sur l'état des machines, leur température, leurs vibrations et leur fréquence d'utilisation. La technologie de maintenance prédictive analyse ces données et vous permet d'anticiper les pannes potentielles d'une machine.

Le marché de la maintenance prédictive connaît une croissance rapide. Les entreprises souhaitent réaliser des économies et réduire les temps d'arrêt. La maintenance prédictive est présente dans les usines, les exploitations agricoles et les distributeurs automatiques. Ces systèmes surveillent les équipements et vous avertissent avant toute panne.

Voici un tableau qui montre quels protocoles IoT sont les meilleurs pour la maintenance prédictive :

Passerelle | Avantages | Cas d'usage |

|---|---|---|

LoRaWAN | Longue portée, faible consommation d'énergie, idéal pour les petits paquets de données | Surveillance à distance, surveillance du niveau des canalisations et des réservoirs |

NB-IdO | Basé sur le cellulaire, fonctionne bien à l'intérieur | Comptage intelligent des services publics, surveillance de la chaîne du froid |

DigiMesh | Réseau maillé, fonctionne dans des endroits changeants | Automatisation des usines, exploitation minière et creusement de tunnels |

BMW utilise des capteurs IoT pour surveiller les robots et anticiper les problèmes. Siemens utilise l'IA et la maintenance prédictive pour les éoliennes. Cela permet de réparer les équipements avant qu'ils ne tombent en panne. Les agriculteurs utilisent la maintenance prédictive pour maintenir les machines en état de marche et augmenter leurs récoltes. Le marché propose des solutions pour les machines à café, les fermes laitières et bien d'autres secteurs.

Conseil : La maintenance prédictive vous aide à planifier les réparations. Elle vous permet d'économiser de l'argent et de maintenir votre activité.

Automation Industriel

Les protocoles de communication IoT contribuent au bon fonctionnement de l'automatisation industrielle. Ils connectent les machines, les capteurs et les systèmes de contrôle. Vous obtenez des données en temps réel de chaque partie de votre usine. Ces données vous aident à prendre des décisions rapides et à optimiser votre travail.

Les protocoles industriels permettent d'utiliser des systèmes d'automatisation avancés. Vous pouvez surveiller les machines, contrôler les lignes de production et vérifier leur fonctionnement. Ces systèmes contribuent également à la maintenance prédictive. Vous pouvez ainsi résoudre les problèmes avant qu'ils n'arrêtent la production.

Voici un tableau qui montre les aspects positifs et les aspects difficiles de l’utilisation des protocoles IoT dans l’automatisation industrielle :

Avantages sociaux | Défis |

|---|---|

Meilleure surveillance en temps réel | Inquiétudes en matière de sécurité des données |

Plus d'efficacité | Difficile de se connecter aux anciens systèmes |

La maintenance prédictive | Coûts de démarrage élevés |

De meilleurs choix grâce à l'analyse | Beaucoup de données à gérer |

L'automatisation industrielle est présente dans les usines, les mines et les exploitations agricoles. Les protocoles IoT permettent de connecter les anciennes machines aux nouveaux systèmes. La maintenance prédictive assure le bon fonctionnement de l'ensemble.

Messagerie en temps réel

La messagerie en temps réel permet à vos systèmes IoT de réagir rapidement. Des protocoles comme MQTT et Kafka envoient des messages rapidement. Vous recevez des données en temps réel des capteurs et des appareils, ce qui vous permet d'agir rapidement.

MQTT utilise un modèle de publication/abonnement. Les appareils envoient des messages à un courtier. Vous recevez des mises à jour immédiatement. Ce protocole propose trois niveaux de qualité de service. Vous avez l'assurance que vos messages arrivent à bon port. Les protocoles de messagerie en temps réel assurent une connexion stable entre le client et le serveur. Vous bénéficiez d'une communication bidirectionnelle rapide, essentielle pour les villes intelligentes et le secteur de la santé.

Les protocoles de messagerie en temps réel aident à bien envoyer des messages.

Vous pouvez gérer rapidement de nombreux petits messages.

Le modèle de publication/abonnement vous permet de partager des messages rapidement.

Remarque : la messagerie en temps réel vous aide à surveiller les systèmes, à agir en cas d’urgence et à garder tout connecté.

Sécurité dans les protocoles IoT

Menaces

Les protocoles de communication IoT présentent de nombreux problèmes de sécurité. Les pirates informatiques s'attaquent volontiers à ces systèmes. De nombreux appareils envoient des données sans aucune protection, ce qui facilite le vol de messages. Les cyberattaques contre l'IoT ont augmenté de 400 % en un an. Les usines subissent désormais environ 6 000 attaques sur leurs appareils chaque semaine. La quasi-totalité du trafic des appareils IoT (98 %) n'est pas protégée, ce qui peut entraîner le vol de vos données.

Certains problèmes courants sont :

Une mauvaise gestion des actifs laisse les appareils vulnérables aux attaques.

L’absence de surveillance signifie que vous risquez de manquer une activité étrange.

L’envoi de données sans protection permet aux pirates d’écouter.

Les botnets IoT utilisent vos appareils pour lancer de grandes attaques.

Les menaces DNS se produisent lorsque d’anciens appareils rejoignent de nouveaux réseaux.

L’injection de nœuds malveillants permet aux faux appareils de voler ou de modifier des données.

Les ransomwares verrouillent vos appareils ou volent vos données.

La falsification physique permet à quelqu'un d'installer un mauvais logiciel sur votre appareil.

Les exploits du micrologiciel exploitent les points faibles du logiciel de l'appareil.

Remarque : si les appareils et les serveurs communiquent sans protection, les pirates peuvent écouter, modifier les messages ou ajouter du code malveillant.

d'atténuation

Vous pouvez garder votre protocoles de communication IoT Sécurisé grâce à des mesures de sécurité renforcées. Utilisez un chiffrement de bout en bout pour protéger vos données de bout en bout. Choisissez un chiffrement puissant comme AES ou RSA.

Il est important de vérifier qui utilise votre système. L'authentification multifacteur (AMF) nécessite plusieurs moyens de prouver votre identité. Les certificats numériques attestent de l'authenticité des appareils et des utilisateurs. Le contrôle d'accès basé sur les rôles (RBAC) limite les actions à chaque utilisateur ou appareil. Cela réduit les risques de problèmes.

Voici un tableau qui montre comment les étapes de sécurité aident :

Mesure de sécurité | Efficacité |

|---|---|

Authentification de l'appareil | Empêche les faux appareils de rejoindre votre réseau. |

Cryptage des données | Gardez vos données secrètes pendant leur déplacement. |

Mises à jour et correctifs du micrologiciel | Corrige les points faibles et maintient vos appareils en sécurité. |

Contrôle d'accès basé sur les rôles (RBAC) | Limite ce que les utilisateurs et les appareils peuvent faire, réduisant ainsi les risques. |

Planification de la réponse aux incidents | Vous aide à agir rapidement si quelque chose de grave se produit. |

Conseil : mettez toujours à jour vos appareils et utilisez des mots de passe forts pour assurer la sécurité de votre système IoT.

Normes de mise en réseau

Interopérabilité

Tu veux ton Appareils IoT Travailler ensemble, même s'ils proviennent de marques différentes. L'interopérabilité permet aux appareils et aux systèmes de partager des données et de se comprendre. C'est essentiel pour les maisons, les villes et les usines intelligentes.

Une étude de McKinsey indique que vous pouvez obtenir jusqu'à 40 % de valeur supplémentaire grâce à IoT Lorsque les appareils fonctionnent bien ensemble. Mais vous pourriez être confronté à de nombreux problèmes :

Plusieurs normes de communication: Les appareils utilisent le Wi-Fi, Zigbee, le Bluetooth et d'autres technologies. Il est donc difficile de tout connecter.

Manque de normes communesIl n'existe pas de règles applicables à tous les appareils. Certains appareils ne peuvent pas communiquer entre eux.

Écosystèmes propriétairesCertaines marques proposent des systèmes fermés. Cela peut vous enfermer dans une seule entreprise.

Conflits de sécurité et de confidentialité:Différentes configurations de sécurité peuvent créer des points faibles.

Formats de données complexes:Les appareils peuvent avoir besoin d'aide pour comprendre les données des autres.

Changements technologiques rapides:Les normes peuvent changer rapidement et devenir obsolètes.

Limites des coûts et des ressources:Les petites entreprises n’ont peut-être pas assez d’argent ou de personnel.

Lorsque vous en ajoutez plus Systèmes IoTLe réseau devient plus complexe, ce qui complexifie la sécurité. Chaque nouveau dispositif ou protocole peut engendrer de nouveaux risques. L'ensemble du réseau peut être plus facilement attaqué.

Vous pouvez améliorer l'interopérabilité en utilisant des protocoles standard comme MQTT, CoAP et HTTP. Des groupes comme l'Open Connectivity Foundation et l'Industrial Internet Consortium contribuent à définir ces règles. Les API et Passerelles IdO Ils aident également les appareils dotés de protocoles différents à communiquer entre eux.

Compatibilité

La compatibilité des appareils signifie que votre Appareils IoT peuvent se connecter et fonctionner correctement. Il est important de vérifier les certifications et les normes avant d'ajouter de nouveaux appareils. De nombreuses entreprises et opérateurs téléphoniques exigent que leurs appareils passent des tests rigoureux.

Type de certification | Description |

|---|---|

Certification de Verizon | Nécessite les certifications FCC et GCF, prend en charge les mises à jour OTA, surveillance continue. |

Certification AT&T | Les appareils doivent être certifiés réseau IoT et réussir les tests de signal et de performances. |

Certification de T-Mobile | Nécessite les certifications FCC et PTCRB, utilise des modems approuvés, testés en matière de sécurité. |

Attestation réglementaire | Couvre la sécurité électrique, les émissions RF et l'environnement (par exemple, FCC Partie 15B). |

Certification en télécommunications | Inclut GCF et PTCRB, garantit les normes de réseau mobile. |

Certification d'opérateur | Les opérateurs peuvent bloquer les appareils non conformes pour protéger la qualité du réseau. |

Pensez également aux fonctionnalités des protocoles. LoRaWAN et Sigfox permettent aux appareils d'économiser la batterie, ce qui est idéal pour les capteurs urbains. Le Bluetooth Low Energy est idéal pour les objets connectés. ZigBee est efficace pour les maisons connectées. Choisir le bon protocole et des appareils certifiés vous permet de construire une connexion sûre et fiable. Système IoT.

Contributions de l'industrie

Intégration du protocole

Il existe de nombreux appareils dans le Le monde de l'IoTChaque appareil peut utiliser son propre protocole, ce qui complique leur interaction. Des entreprises comme Arshon Technology contribuent à résoudre ce problème. Elles veillent à ce que les appareils puissent se connecter et partager facilement des données. Vous bénéficiez de leurs compétences en matière de MQTT, CoAP et DDS. Leurs solutions permettent aux appareils de communiquer, même de marques différentes. Ainsi, vos appareils peuvent fonctionner ensemble, quel que soit le système.

Arshon Technology est connu pour intégration de protocoleIls assurent le bon fonctionnement et la sécurité de vos appareils IoT. Leurs solutions vous offrent de meilleures connexions et réduisent les problèmes. Leur travail permet aux maisons, usines et villes intelligentes de partager leurs données. Avec l'augmentation du nombre d'appareils connectés, vous avez besoin d'experts pour gérer les aspects complexes. Grâce à eux, tout fonctionne parfaitement.

Choisir une entreprise avec une bonne intégration de protocole rend votre système IoT plus solide et plus facile à utiliser.

Innovation

Chaque année, de nouvelles idées et technologies transforment l'IoT. Les leaders du secteur s'efforcent de rendre les protocoles plus sûrs et plus rapides. Ils ajoutent un chiffrement renforcé et des moyens de vérifier qui utilise le système. Ces changements protègent vos données des pirates informatiques.

Certaines nouvelles fonctionnalités de sécurité sont :

Chiffrement de bout en bout avec TLS, AES ou DTLS

Authentification de l'appareil à l'aide de certificats ou de jetons

Démarrage sécurisé et mises à jour OTA cryptées

Systèmes de détection d'intrusion et pare-feu

Contrôles des données et protection contre les falsifications

On voit également apparaître de nouveaux protocoles spécialement conçus pour l'IoT. Les anciens protocoles, comme HTTP, ne peuvent pas gérer autant d'appareils. Il existe désormais des protocoles spécifiques aux besoins de l'IoT. Ces nouvelles normes permettent aux appareils de se connecter rapidement et en toute sécurité. Avec le développement de l'IoT, de nouvelles idées pour rendre les appareils plus intelligents et plus sûrs verront le jour.

Il est essentiel de connaître les protocoles de communication IoT pour créer des systèmes robustes et sûrs. Les experts affirment que choisir le bon protocole contribue à la croissance et à l'efficacité de vos projets. Chaque année, de plus en plus d'appareils utilisent MQTT et CoAP. Le tableau ci-dessous explique l'importance de maîtriser ces protocoles :

Key A emporter | Description |

|---|---|

Il n'existe pas de protocole unique | 73 % des experts ont déclaré que l’utilisation de différents formats de données et protocoles rendait difficile la croissance de leurs projets. |

Adoption accrue de protocoles spécialement conçus | De plus en plus de connexions utiliseront bientôt des protocoles spécifiques à l'IoT, MQTT et CoAP étant ceux qui connaîtront la plus forte croissance. |

Importance des logiciels dans la gestion de la connectivité | Choisir le bon protocole permet à votre système de fonctionner plus rapidement, de rester en sécurité et de consommer moins d’énergie. |

Rester informé des dernières évolutions contribue au bon fonctionnement et à la sécurité de vos appareils. Des mises à jour régulières renforcent la sécurité de votre système. De nouveaux outils d'analyse vous permettent d'obtenir de meilleurs résultats. Vous facilitez le partage de données et la collaboration entre vos appareils.

Les leaders du secteur souhaitent des systèmes plus sûrs et plus intelligents. Restez à l'affût des nouvelles tendances pour assurer le bon fonctionnement de vos projets IoT.

QFP

Quel est l’objectif principal des protocoles de communication IoT ?

Les protocoles de communication IoT facilitent le partage d'informations entre les appareils. Ils permettent aux appareils de communiquer entre eux rapidement et en toute sécurité. Ils permettent également de contrôler plusieurs appareils depuis un seul et même endroit.

Comment choisir le bon protocole pour votre projet IoT ?

Vous devez réfléchir aux besoins de vos appareils. Tenez compte de la taille de votre réseau et de sa puissance. Certains protocoles sont plus adaptés aux petits capteurs, tandis que d'autres sont adaptés aux grosses machines. Vérifiez toujours que le protocole est sûr et compatible avec vos appareils.

Les protocoles de communication IoT sont-ils sécurisés ?

De nombreux protocoles ont outils de sécurité Comme le chiffrement et l'authentification. Vous devez activer ces outils et maintenir vos appareils à jour. Cela permet de protéger vos données des pirates informatiques.

Différents appareils IoT peuvent-ils utiliser différents protocoles et continuer à fonctionner ensemble ?

Oui, les appareils avec différents protocoles peuvent se connecter.

Vous utilisez des passerelles ou des ponts pour les aider à parler.

Les protocoles standards comme MQTT et CoAP facilitent cette tâche.