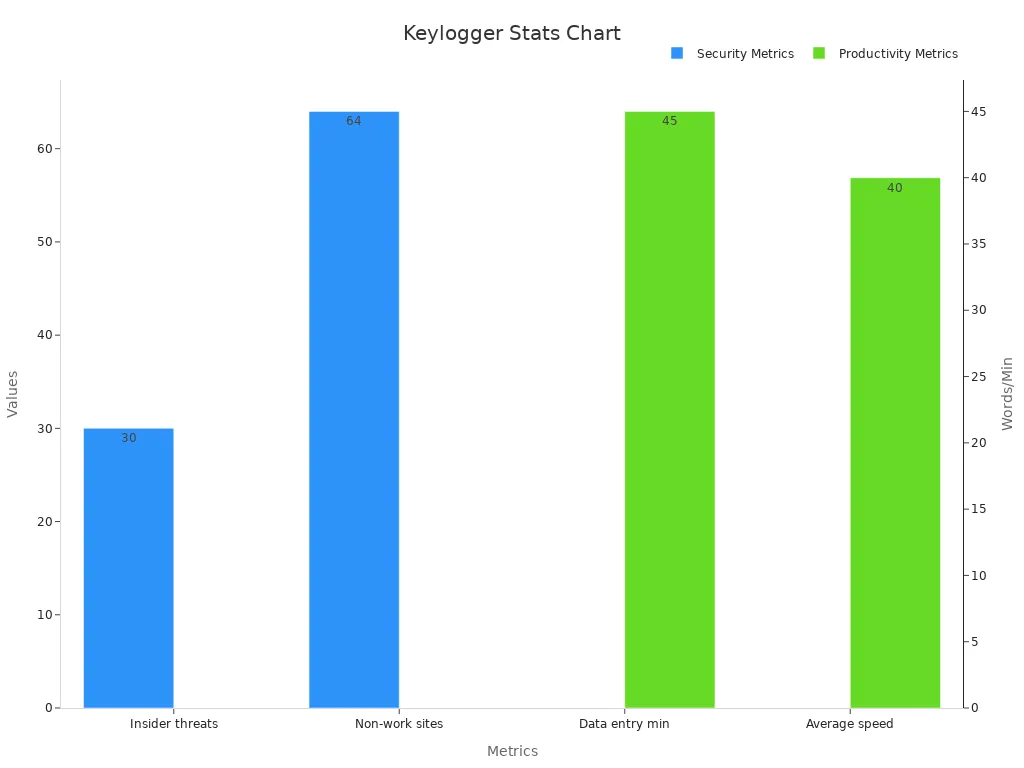

Lo sviluppo di keylogger hardware USB presenta molti problemi complessi. Questi problemi richiedono un lavoro attento. I buoni dispositivi keylogger contribuiscono a garantire la sicurezza di famiglie e aziende. Le famiglie li usano per il parental control. Le aziende li usano per individuare minacce interne e controllare il lavoro. La tecnologia keylogger può essere utilizzata in due modi. Questo rende importante progettarli in modo etico. Devono anche funzionare in modo silenzioso. Il grafico seguente mostra perché il monitoraggio è ora più importante. Questo perché le minacce interne e i problemi lavorativi sono in aumento.

Gli ingegneri devono continuare a lavorare allo sviluppo di keylogger hardware USB. Devono assicurarsi che i dispositivi rimangano piccoli, sicuri e compatibili con i nuovi standard USB.

Punti chiave

I keylogger hardware USB aiutano a proteggere famiglie e aziende. Registrano silenziosamente ciò che le persone digitano sulla tastiera. Non rallentano il computer.

Realizzare questi dispositivi è difficile. Devono essere piccoli e difficili da vedere. Devono anche funzionare con molti tipi di porte USB.

I keylogger proteggono i dati utilizzando la crittografia. Aggiungono un orario a ogni pressione del tasto. Questo aiuta a fornire registrazioni corrette per i controlli di sicurezza.

Aggiornamenti e un design intelligente contribuiscono al buon funzionamento dei keylogger. Sono sicuri e possono essere aggiornati in futuro.

È importante usare i keylogger nel modo giusto. È importante rispettare le leggi ed essere onesti. Questo contribuisce a preservare la fiducia e la privacy sul lavoro e a casa.

Sviluppo di keylogger hardware USB

Scopo e casi d'uso

Lo sviluppo di keylogger hardware USB aiuta le persone a monitorare l'utilizzo del computer al lavoro e a casa. Le aziende utilizzano questi dispositivi per controllare le attività dei dipendenti. Vogliono proteggere i dati importanti e bloccare le minacce interne. I genitori usano i keylogger per proteggere i propri figli online. Controllano anche come i loro figli usano il computer. Un keylogger USB può registrare le sequenze di tasti premuti prima dell'avvio del computer. Questo lo rende ideale per monitorare ogni tipo di attività.

I keylogger sono importanti per la sicurezza e il corretto svolgimento del lavoro. Aiutano le aziende a garantire il rispetto delle regole. Aiutano anche i genitori a insegnare ai figli a usare il computer nel modo corretto. Ma è importante usarli in modo corretto. I superiori dovrebbero informare i dipendenti del monitoraggio. I genitori dovrebbero mantenere un equilibrio tra sicurezza e fiducia.

La tabella seguente mostra i principali modi in cui vengono utilizzati i keylogger hardware USB:

Categoria del caso d'uso | Protezione dei dati aziendali | Monitoraggio dei genitori |

|---|---|---|

Missione | Osserva le azioni dei lavoratori, individua le minacce interne, proteggi i beni aziendali | Osserva l'uso del computer e le azioni online dei bambini |

Quadro giuridico/etico | È necessario rispettare le leggi sulla privacy e le regole di lavoro | Bisogna pensare alla privacy e alla fiducia |

Dettagli di monitoraggio | Registra l'uso della tastiera, le abitudini di digitazione e l'uso del sistema | Registra cosa fanno i bambini, con chi parlano e le azioni online |

Note di distribuzione | Deve essere messo in atto, non deve essere visto | Deve essere messo in atto, deve essere utilizzato in modo equo |

Esigenze di sicurezza

Sempre più persone richiedono keylogger hardware USB a causa della crescita delle minacce informatiche. Le aziende affrontano maggiori pericoli derivanti da minacce interne e attacchi hardware. Negli ultimi anni, l'utilizzo di dispositivi USB è aumentato del 30%. Questo aumenta le possibilità di attacco degli hacker. Big data leak, come quelli di Equifax e Capital One, hanno utilizzato keylogger per rubare informazioni private.

Le aziende hanno bisogno di keylogger USB per monitorare le azioni degli utenti sui computer. Questi dispositivi aiutano a tracciare le azioni e supportano l'accesso hardware Zero Trust. Anche i genitori utilizzano questi strumenti per proteggere i figli dai rischi online. Entrambi i gruppi necessitano di keylogger silenziosi, efficienti e conformi alla legge.

Principali sfide tecniche

Operazione invisibile

Un keylogger USB deve rimanere nascosto quando viene utilizzato. Non dovrebbe comparire negli strumenti di sistema né avvisare gli utenti. Gli ingegneri hanno progettato il keylogger in modo che i software di sicurezza non possano rilevarlo. Il dispositivo funziona senza bisogno di driver o programmi aggiuntivi. Questo aiuta a mantenere il keylogger segreto e non impedisce il normale utilizzo del computer. Essere invisibili è molto importante per la sicurezza e per monitorare ciò che accade. Se qualcuno vede il dispositivo, non può più sorvegliarlo di nascosto.

Nota: quando il keylogger è invisibile, non rallenta la digitazione o il computer. Le persone non notano nulla di diverso.

La miniaturizzazione

Rendere piccolo il keylogger USB è una grande sfida. Il dispositivo deve entrare in una minuscola presa USB. Gli ingegneri scelgono piccoli componenti e li usano progetti di circuiti specialiUn keylogger piccolo è più facile da nascondere e installare. Renderlo minuscolo aiuta anche a renderlo simile ad altri dispositivi USB. Il design deve essere compatto ma avere comunque memoria e potenza sufficienti. Questo permette al keylogger di salvare molti dati senza diventare troppo grande.

Compatibilità USB

Il keylogger USB deve funzionare con diversi tipi e dispositivi USB. Deve essere compatibile con diverse tastiere e computer. Deve anche essere compatibile con gli hub USB. Gli ingegneri testano il dispositivo con diverse configurazioni, assicurandosi che il keylogger non interferisca con la tastiera. Una migliore compatibilità consente al dispositivo di funzionare in più luoghi. Questo lo rende più utile per aziende e famiglie.

Scalabilità

La scalabilità consente al keylogger USB di aggiungere nuove funzionalità in futuro. Gli ingegneri progettano hardware e software in modo che gli aggiornamenti siano semplici. Con il miglioramento della tecnologia, il dispositivo può aggiungere più memoria, crittografia e trasferimenti di dati più rapidi. La tabella seguente mostra come le nuove funzionalità rendono il dispositivo migliore e più affidabile:

Funzionalità aggiunta | Descrizione del miglioramento delle prestazioni |

|---|---|

Memoria interna aumentata (da 2 MB a 16 MB) | Memorizza più sequenze di tasti, quindi può salvare più dati. |

Supporto per scheda SD | Offre più spazio per salvare i dati per un lungo periodo. |

Orologio in tempo reale con batteria | Aggiunge timestamp corretti, anche quando il computer è spento. |

crittografia | Protegge i dati salvati da persone che non dovrebbero vederli. |

Compatibilità con gli hub USB | Funziona bene con gli hub, quindi la tastiera continua a funzionare correttamente. |

Modalità unità flash (fino a 125 kB/s) | Ottiene i dati rapidamente, così non devi aspettare a lungo per visualizzare i registri. |

Ottimizzazione hardware/firmware | Mantiene il dispositivo nascosto ed evita ritardi nella digitazione. |

La scalabilità aiuta il keylogger a rimanere utile anche in caso di evoluzione delle esigenze. Aziende e genitori possono utilizzarlo a lungo. Gli aggiornamenti aiutano il keylogger USB a rimanere efficiente in un mondo in continua evoluzione.

Soluzioni nella progettazione di keylogger USB

Hardware e firmware

Gli ingegneri fanno in modo che ogni keylogger USB funzioni su qualsiasi computer. Il dispositivo non necessita di software o driver aggiuntivi. Utilizza un piccolo microcontrollore AVR e un chip CPLD. Questi componenti aiutano il keylogger a rimanere nascosto e a funzionare velocemente. Gli sviluppatori utilizzano Atmel Studio e Quartus per scrivere e testare il codice. Aggiornano hardware e firmware Spesso. Questo li aiuta a individuare e risolvere rapidamente i problemi. Gli studi dimostrano che i test automatizzati e il design modulare rendono il firmware più sicuro. Semplificano anche gli aggiornamenti. Molte aziende ora utilizzano aggiornamenti over-the-air e funzionalità di avvio sicuro. Queste funzionalità proteggono i dispositivi dagli attacchi.

ProXray controlla il firmware per individuare eventuali problemi mediante esecuzione simbolica.

Alcuni sistemi utilizzano Mask Authentication Message e IPFS per aggiornamenti sicuri.

I moduli di sicurezza hardware e i processi di avvio attendibili bloccano il firmware difettoso.

Registrazione delle sequenze di tasti

Il keylogger registra ogni pressione di tasto sulla tastiera. Funziona prima dell'avvio del sistema operativo. Ciò significa che può registrare tutto, anche le password prima dell'accesso. Il dispositivo non rallenta la digitazione né modifica il funzionamento della tastiera. I software keylogger spesso perdono la pressione di tasti in anticipo, ma i keylogger hardware no. Il dispositivo utilizza un codice speciale per monitorare i dati e salvare ogni pressione di tasto. Questo mantiene la registrazione completa e corretta.

Nota: la registrazione delle sequenze di tasti a livello hardware fornisce un quadro completo dell'utilizzo del computer.

Archiviazione dei dati

Il keylogger salva le sequenze di tasti premuti nella sua memoria NAND-flash. Alcuni modelli consentono di utilizzare schede SD per ottenere maggiore spazio. Il dispositivo può salvare milioni di sequenze di tasti senza esaurire lo spazio. Gli utenti ottengono i log digitando una combinazione di tasti segreta. Questo protegge i dati da persone che non dovrebbero vederli. Gli ingegneri aggiungono la crittografia per proteggere i log. Utilizzano anche la modalità unità flash per consentire agli utenti di scaricare rapidamente i log. Il software keylogger utilizza spesso la memoria del computer, ma i keylogger hardware mantengono i dati al sicuro anche se il computer viene cancellato.

Funzionalità di archiviazione | Benefici |

|---|---|

Memoria flash NAND | Risparmia milioni di battute |

Supporto per scheda SD | Aggiunge più spazio di archiviazione |

crittografia | Mantiene i registri privati |

Modalità unità flash | Accesso rapido al registro |

Marcatura temporale

Un orologio in tempo reale con batteria assegna a ogni tasto premuto un timestamp. L'orologio funziona anche a computer spento. Questo aiuta gli utenti a vedere quando si è verificato ogni evento. Timestamp precisi rendono i log più utili per i controlli di sicurezza. Gli ingegneri utilizzano hardware affidabile per proteggere l'orologio da manomissioni. I software keylogger a volte indovinano l'ora, ma i keylogger hardware forniscono registrazioni precise.

Suggerimento: la marcatura temporale aiuta a tenere traccia delle azioni dell'utente e a individuare più rapidamente i problemi.

Gli ingegneri continuano a migliorare hardware e firmware. Utilizzano nuovi strumenti e ricerche per rendere i keylogger più sicuri e affidabili. Aziende come Tesla dimostrano che aggiornamenti regolari e un design intelligente aiutano i dispositivi a rimanere al passo con le minacce.

Impatto sul mercato dell'innovazione dei keylogger

Bordo competitivo

L'innovazione dei keylogger ha cambiato il modo in cui le persone guardano l'uso del computer. Gli ingegneri hanno risolto molti problemi complessi. Hanno reso il dispositivo piccolo, veloce e difficile da trovare. Questi cambiamenti hanno conferito al prodotto un grande vantaggio sul mercato. Molte persone desiderano uno strumento che funzioni su qualsiasi computer. Vogliono anche che funzioni senza software aggiuntivi. Il keylogger fa entrambe le cose. Funziona con molti dispositivi USB e protegge i dati.

Nella tabella sottostante sono riportate le principali caratteristiche che differenziano questo keylogger dagli altri:

Caratteristica | Vantaggio di mercato |

|---|---|

Taglia piccola | Facile da nascondere e installare |

Indipendente dal sistema operativo | Funziona su qualsiasi sistema |

Accesso rapido ai dati | Recupero rapido del registro |

Archiviazione sicura | Mantiene i registri privati |

Le aziende si fidano di questo dispositivo perché rimane nascosto e non rallenta i computer. I genitori lo apprezzano perché aiuta a proteggere i bambini online.

Adozione e utilizzo

Molti gruppi ora usano questo keylogger nella vita reale. I dati di vendita mostrano che sia le aziende che le famiglie lo desiderano. I team di sicurezza lo utilizzano per monitorare le minacce interne. Scuole e genitori lo usano per aiutare i bambini a usare il computer in modo sicuro.

Gli ingegneri hanno consegnato le prime versioni a partner speciali. Questi partner hanno testato il dispositivo al lavoro e a casa. Il loro feedback ha contribuito a migliorare il design. Dopo gli aggiornamenti, il keylogger ha funzionato meglio ed è diventato più facile da usare. Più persone hanno iniziato a utilizzarlo, riconoscendone i vantaggi.

Le aziende utilizzano il dispositivo per proteggere i dati sensibili.

I genitori lo usano per monitorare le attività online.

I team IT ne apprezzano la semplicità di configurazione e l'elevata sicurezza.

Il successo del keylogger deriva dalla risoluzione di problemi reali e dal soddisfacimento delle esigenze degli utenti.

La risoluzione di problemi complessi nello sviluppo dei keylogger hardware USB ha migliorato il funzionamento dei dispositivi. Ora sono più affidabili e sicuri. La tabella seguente mostra queste modifiche:

Aspetto | Valore | Spiegazione |

|---|---|---|

Indice di affidabilità | 0.97 | Dimostra una forte affidabilità |

Indice di sicurezza | 0.997 | Rispecchia elevati standard di sicurezza |

Innovazioni tecniche | Modularizzazione, intelligenza artificiale, gestione degli errori | Aumenta le prestazioni e l'affidabilità del dispositivo |

I team continuano a migliorare i dispositivi lavorandoci spesso. Le loro competenze li aiutano a gestire nuovi pericoli. In questo modo, i prodotti rimangono utili e sicuri anche quando le cose cambiano.

FAQ

Che cosa è un keylogger hardware USB?

Un keylogger hardware USB è un piccolo dispositivo. Registra ogni tasto premuto sulla tastiera. Si collega tra la tastiera e il computer. Molti gruppi lo usano per monitorare ciò che le persone digitano. Lo usano per proteggere la propria sicurezza.

Un software antivirus può rilevare un keylogger hardware USB?

La maggior parte dei programmi antivirus non riesce a trovare un keylogger hardware USB. Questo dispositivo opera al di fuori del sistema principale del computer. Per trovarlo, è necessario controllare le porte USB. È necessario verificare la presenza di eventuali dispositivi estranei.

Come si può rilevare e rimuovere un keylogger dal proprio computer?

Le persone dovrebbero controllare tutte le connessioni USB alla ricerca di dispositivi sospetti. Possono scollegare qualsiasi cosa sembri strana o indesiderata. I team di sicurezza insegnano ai lavoratori come individuare e rimuovere i keylogger. Lo fanno durante i controlli regolari sul lavoro.

È legale usare un keylogger USB?

La legge cambia in base al luogo di residenza e al motivo per cui viene utilizzato. Le aziende devono rispettare le norme sulla privacy e informare i dipendenti del monitoraggio. Anche i genitori dovrebbero pensare alla privacy dei propri figli. Consultare sempre la legge prima di utilizzare questi dispositivi.

Cosa differenzia i keylogger hardware USB dai keylogger software?

I keylogger hardware USB funzionano monitorando la tastiera stessa. Non necessitano di software o driver per funzionare. I keylogger software vengono eseguiti sul computer e possono essere bloccati dagli strumenti di sicurezza.